Découvrez Zoom AI Companion, votre nouvel assistant IA,

Dopez votre productivité et renforcez la collaboration au sein de votre équipe grâce à Zoom AI Companion, inclus sans frais supplémentaires dans les forfaits payants Zoom éligibles.

Octobre est peut-être le mois de la cybersécurité, mais la sensibilisation à la cybersécurité doit être une priorité tout au long de l’année afin de protéger vos données et vos informations personnelles. Consultez ces conseils pour vous aider à développer des habitudes de sécurité en ligne qui peuvent être renforcées au travail et à la maison.

Publié le 24 avril 2025

Les cybercriminels deviennent chaque année plus sophistiqués et déploient des attaques complexes à plusieurs niveaux qui ciblent les personnes les plus vulnérables. Les hackers et les escrocs ciblent désormais leurs victimes avec des stratagèmes élaborés, conçus pour prendre les gens au dépourvu et profiter de leur gentillesse. Si les bonnes pratiques telles que l’utilisation de réseaux privés, de mots de passe uniques et le verrouillage de vos appareils sont toujours fortement recommandées, vous devez également choisir des outils et des fournisseurs de logiciels qui déploient des mesures robustes et efficaces pour assurer la sécurité de vos données.

Le lieu de travail peut être tout aussi vulnérable à une violation si les employés téléchargent sans le savoir des logiciels malveillants ou exposent accidentellement des données privées à de mauvaises personnes. Dans cette optique, voici quelques conseils pour vous aider à assurer votre sécurité en ligne lorsque vous utilisez Zoom, ainsi qu’un aperçu des programmes de sécurité que nous déployons pour protéger les données de nos clients et de nos employés.

Que vous téléchargiez l’application Zoom Workplace pour la première fois ou que vous la mettiez à jour, assurez-vous d’y accéder à partir d’une source fiable, comme le portail web Zoom, l’application elle-même ou une plateforme officielle comme l’Apple App Store.

Si vous recevez de manière inattendue un e-mail vous invitant à télécharger la dernière version de Zoom Workplace, vérifiez le domaine de l’expéditeur (à qui l’e-mail répond) et survolez le lien de téléchargement (sans cliquer dessus) pour vous assurer qu’il s’agit d’un lien légitime. S’il ne s’agit pas d’un domaine Zoom réel, tel que zoom.com ou zoom.us, vous devriez ne cliquer sur aucun lien.

Vous trouverez ci-dessous deux e-mails qui semblent légitimes de prime abord mais qui sont en fait factices.

Après vous être assuré(e) que vous téléchargez Zoom Workplace à partir d’une source authentique, veillez à maintenir votre application à jour afin d’avoir toujours accès aux dernières fonctionnalités, de corriger les éventuels bugs et de bénéficier de la meilleure qualité audio et vidéo.

Vous pouvez prendre quelques mesures pour préserver la confidentialité de votre événement virtuel et empêcher les personnes non invitées de participer à votre réunion ou à votre webinaire. Tout d’abord, évitez d’utiliser votre numéro personnel de réunion (NPR) pour chaque nouvelle réunion. Des personnes extérieures pourraient s’incruster dans votre prochaine réunion si elles ont accès à votre NPR d’une ancienne réunion. Réservez vos NPR pour des réunions internes avec des personnes que vous connaissez.

Lorsque votre réunion commence, nous vous recommandons d’activer une salle d’attente afin que vous puissiez approuver toute personne qui tente d’entrer et empêcher toute intrusion. N’autorisez que les utilisateurs connectés à participer à la réunion et verrouillez la réunion une fois qu’elle a commencé. Vous pouvez également exiger un code secret pour accéder à la réunion, désactiver la vidéo et couper le son lorsque les participants se connectent afin d’éviter toute conversation indésirable ou inappropriée. Nous vous recommandons également de limiter les fonctions de partage d’écran et d’annotation aux hôtes ou à certains participants spécifiques. Veillez donc à désactiver l’option Partager l’écran, ce qui désactivera également toutes les fonctionnalités d’annotation.

Pour en savoir plus sur la façon de rester en sécurité sur Zoom, visitez notre Centre de sécurité.

La plupart des gens savent désormais qu’il est important de créer des mots de passe complexes, uniques pour chaque application et pour chaque appareil. Mais pour ajouter une couche supplémentaire de protection, nous proposons des intégrations d’authentification unique (SSO) et d’authentification à deux facteurs pour rendre l’accès à l’application Zoom Workplace simple, transparent et sécurisé.

Notre fonctionnalité SSO vous permet d’utiliser les mêmes informations d’identification pour le prestataire d’identité de votre organisation, ce qui vous évite de conserver des noms d’utilisateur et des mots de passe distincts. L’authentification à deux facteurs renforce votre sécurité grâce à un processus de connexion en deux étapes qui nécessite la soumission d’un code unique généré à partir d’une application mobile ou d’un SMS, en plus de la connexion principale à Zoom.

Le partage d’écran et l’accès à distance sont devenus des outils de collaboration essentiels avec l’essor du travail hybride et à distance. Il est donc important de savoir quelle fonctionnalité utiliser et à quel moment. Le partage d’écran permet aux présentateurs d’afficher du contenu visuel tel que des diapositives, des démonstrations et des supports de formation, avec des fonctionnalités permettant aux hôtes et aux participants d’annoter les écrans partagés. L’accès à distance permet à un participant de prendre le contrôle de l’écran d’un autre participant avec son autorisation. Cette fonctionnalité est généralement utilisée pour l’assistance informatique, l’installation de logiciels ou le travail collaboratif sur des documents.

Ces deux fonctionnalités soulèvent d’importantes questions de sécurité. Le partage d’écran comporte notamment le risque de divulgation accidentelle d’informations sensibles et d’interruption des réunions si les autorisations ne sont pas correctement restreintes. L’accès à distance présente des risques plus graves, car il donne aux utilisateurs externes un accès complet aux fonctions de votre ordinateur, telles que le contrôle de la souris et du clavier, ce qui pourrait permettre à des personnes malveillantes de mener des activités nuisibles si cet accès leur était accordé.

Personne ne prévoit intentionnellement de donner accès à un pirate, mais à mesure que les acteurs malveillants deviennent plus sophistiqués, vous pourriez involontairement permettre à une personne non autorisée de s’introduire dans votre système. Pour utiliser ces fonctionnalités en toute sécurité, voici quelques bonnes pratiques recommandées :

Lorsque vous accordez un accès à distance à votre ordinateur, suivez ces étapes pour éviter toute activité malveillante :

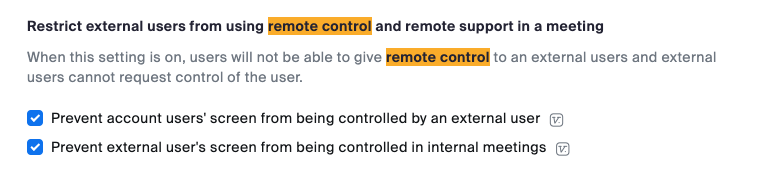

Zoom dispose de plusieurs commandes intégrées conçues pour vous aider à utiliser l’accès à distance en toute sécurité, notamment :

Vous ne savez pas toujours avec qui vous interagissez, c’est pourquoi nous avons développé des fonctionnalités supplémentaires qui renforcent la confiance et favorisent des interactions plus sûres lorsque vous communiquez avec d’autres personnes.

Ensemble, ces fonctionnalités compliquent la tâche des personnes malintentionnées qui cherchent à usurper l’identité d’utilisateurs ou d’organisations légitimes dans Zoom Chat, Meetings et Webinars.

Grâce à notre fonctionnalité optionnelle de chiffrement de bout en bout (E2EE) (actuellement disponible pour Zoom Meetings et Zoom Phone), les clés cryptographiques ne sont connues que des appareils des participants. L’activation de cette fonction ajoute une couche supplémentaire de protection pour vous aider à communiquer facilement via ces différentes solutions Zoom, bien que certaines fonctionnalités de Zoom soient limitées.

Pour en savoir plus sur le chiffrement dans la plateforme Zoom Workplace, cliquez ici.

De plus, notre nouvelle fonctionnalité E2EE post-quantique peut vous aider à protéger vos données, aussi bien aujourd’hui que demain. Cette couche avancée de chiffrement est conçue pour protéger vos données Zoom Meetings, Zoom Phone et Zoom Rooms actuelles et pour les protéger contre les menaces potentielles sans précédent que seuls les ordinateurs quantiques peuvent générer.

La cybersécurité n’est pas réservée à nos seules équipes informatiques ou de sécurité. Nous attendons de tous les Zoomies qu’ils soient sensibilisés à la cybernétique et nous avons mis en place de nombreuses initiatives et ressources pour former nos employés à la protection contre les cybermenaces.

Nos programmes de formation et de sensibilisation à la sécurité vont au-delà des principes de base et sont spécialement conçus pour créer des expériences mémorables pour les employés afin de renforcer les compétences et les connaissances importantes acquises tout au long de l’année. Voici quelques-unes de ces activités :

Outre nos programmes internes de sécurité des employés, nous supervisons également diverses initiatives au sein de nos grandes communautés pour nous aider à atténuer les risques, à encourager l’innovation et à continuer d’améliorer nos services :

L’obtention de nos nombreuses certifications et attestations nécessite un engagement permanent pour garantir que nos produits et services répondent à des normes strictes en matière de sécurité et de confidentialité. Nous avons l’honneur de voir nos produits reconnus par de nombreuses organisations parmi les plus importantes au monde et d’obtenir des certifications dans des domaines tels que.. :

Consultez la liste complète des attestations, certifications et normes Zoom.

Comme le dit l’adage, c’est en forgeant qu’on devient forgeron. C’est pourquoi nous faisons constamment évoluer nos mesures de sécurité et nos produits pour permettre à nos employés et à nos clients de communiquer et de collaborer plus librement. En fournissant à nos employés et à nos clients les ressources et la formation continue nécessaires, nous pouvons envisager un avenir où les cyberattaques seront moins nombreuses et où l’environnement en ligne sera plus sûr.

Restez informé de toutes nos nouveautés en matière de sécurité et de confidentialité dans notre Centre de confiance.